Entendendo o Funcionamento dos Roteadores Sem Fio Os roteadores sem fio desempenham um papel essencial na conectividade de dispositivos em ambientes domésticos e comerciais. Estes dispositivos utilizam sinais de rádio para transmitir e receber dados, facilitando a comunicação entre os dispositivos conectados. Os componentes fundamentais de um roteador incluem uma antena para emissão de sinais, […]

O que é o Dknife? O Dknife é uma ferramenta de software projetada para modificar e controlar o tráfego em redes, especialmente em roteadores. Com seu surgimento na China, o Dknife ganhou notoriedade ao ser associado a uma série de práticas que exploram vulnerabilidades em dispositivos de rede. Ele se destaca por sua capacidade de […]

O Guia Definitivo do Firewall e Roteador para Sua Rede Em um cenário digital onde a segurança de rede e a conectividade são pilares essenciais, o pfSense se destaca como uma solução robusta e flexível para gerenciar infraestruturas de TI. Mas o que exatamente é este firewall e roteador de código aberto, e quais são […]

Introdução ao pfSense: O Que É e Suas Vantagens O pfSense é uma solução de firewall e roteamento de código aberto que se destaca por sua flexibilidade e robustez. Esta plataforma é amplamente adotada por pequenas e médias empresas, bem como por instituições religiosas, incluindo igrejas evangélicas, que buscam um gerenciamento eficaz da segurança de […]

Splunk descubra 7 Motivos para Adotar Você já parou para pensar na quantidade de dados que sua empresa gera diariamente? Entrar na era da transformação digital exige inteligência, rapidez e segurança. É aqui que o Splunk se destaca como uma plataforma essencial para empresas que buscam potencializar suas operações, otimizar resultados e garantir competitividade. Se […]

O que é o Gerenciamento de Identidade? O Gerenciamento de Identidade e Acesso (IAM) se refere a um conjunto de processos e tecnologias que garantem que as pessoas certas, em momentos apropriados, tenham acesso adequado aos recursos de uma organização. No cenário atual, onde a segurança da informação é uma preocupação crescente, a implementação do […]

O que é o Keycloak? Keycloak é uma ferramenta de código aberto criada pela Red Hat, voltada para o gerenciamento de identidade e acesso (IAM – Identity and Access Management). Essa solução permite que desenvolvedores integrem autenticação e autorização de forma simples e prática em suas aplicações, oferecendo uma plataforma robusta que inclui gerenciamento de […]

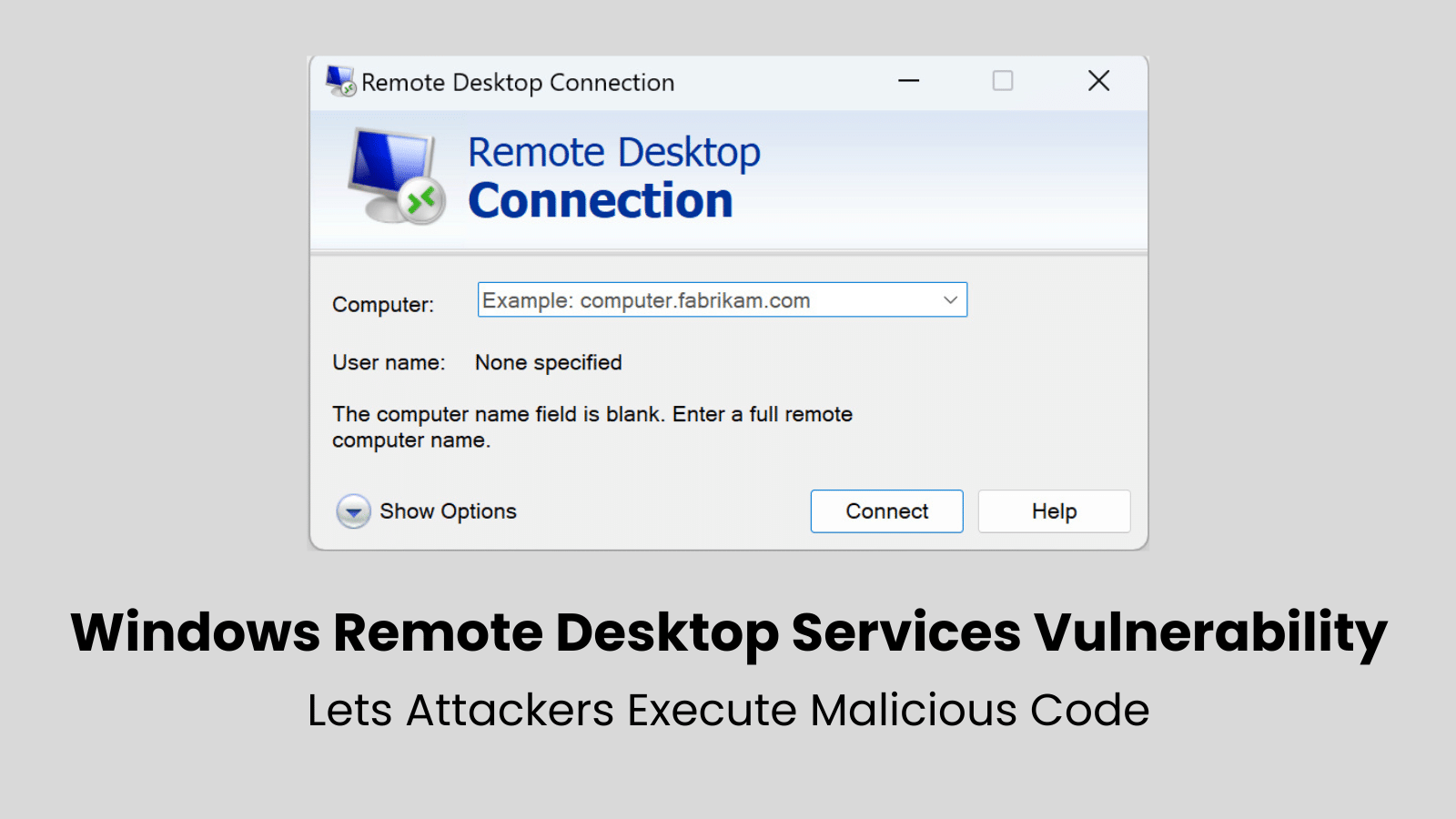

Vulnerabilidade Crítica nos Serviços de Área de Trabalho Remota do Windows: O Que Você Precisa Saber Introdução Recentemente, pesquisadores de segurança identificaram uma vulnerabilidade crítica nos Serviços de Área de Trabalho Remota (RDP) do Windows, que pode permitir que atacantes não autenticados executem código remotamente em sistemas afetados. Este alerta destaca a necessidade urgente […]

Fim do Suporte ao Windows 10 No dia 14 de outubro de 2025, a Microsoft encerrará oficialmente o suporte ao Windows 10. Essa data representa um marco importante para todos os usuários desse sistema operacional. A partir desse ponto, não haverá mais atualizações gratuitas, assistência técnica ou correções de segurança disponibilizadas pela Microsoft. Essa decisão […]

Introdução Na era digital, a quantidade de informações disponíveis na internet é imensa. No entanto, encontrar dados específicos pode ser uma tarefa desafiadora. É aqui que entram os Google Dorks. Mas o que exatamente são eles? Em termos simples, Google Dorks são consultas de pesquisa avançadas que permitem que você encontre informações específicas no Google […]